Un nuevo exploit llamado Ethereum Alarm Clock roba $ 260K en tarifas de gas hasta ahora.

La firma de seguridad de Web3, Supremacy, destacó el historial de transacciones de Etherscan que mostró que los piratas informáticos pudieron robar 204 ETH en tarifas de gas hasta el momento, por un valor aproximado de $ 259,800.

Según han informado, los hackers han explotado un error en el código del Smart Contract relacionado con el servicio Ethereum Alarm Clock y, hasta este momento, se habrían robado unos $ 260,000.

Ethereum Alarm Clock permite que los usuarios programen futuras transacciones predeterminando la dirección del destinatario, el monto a enviar y en qué momento se llevará a cabo dicha transacción. Los usuarios deben disponer de la cantidad requerida de Ethereum (ETH) para completar la transacción programada, pero tiene que pagar las tarifas de gas por adelantado.

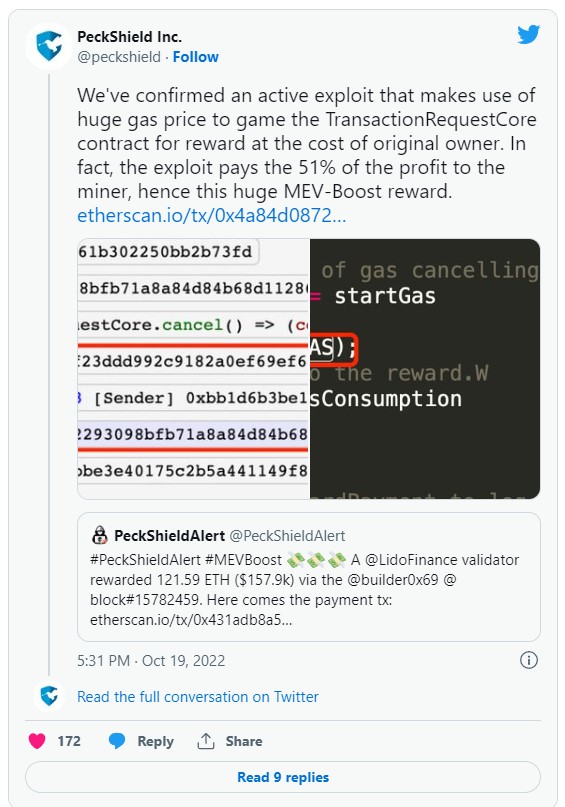

Según publicó en Twitter PeckShield (una firma de análisis de datos y seguridad blockchain) el pasado 19 de octubre, los autores del hackeo lograron explotar un error de código en el proceso de las transacciones programadas, que les permite conseguir ganancias recolectando las tarifas de gas que son devueltas de las transacciones que se cancelan.

Es decir, los hackes simplemente llamaban a las funciones de cancelación de los contratos de Ethereum Alarm Clock con fees de gas infladas. Según va repartiendo el protocolo un reembolso de la comisión por las transacciones canceladas, un error en el Smart Contract va reembolsando a los hackers una cantidad mayor de las tarifas del gas del previamente pagado, quedándose con la diferencia.

“Hemos confirmado un exploit activo que hace uso de un enorme precio de la gasolina para jugar con el contrato TransactionRequestCore a cambio de una recompensa a expensas del propietario original. De hecho, el exploit paga el 51% de las ganancias al minero, de ahí esta enorme recompensa de MEV-Boost”, declaró la firma.

PeckShield añadió que se habían detectado 24 direcciones que habrían estado aprovechando el exploit para reccaudar esas «recompensas» indebidas.

Supremacy Inc, una firma de seguridad de Web3, también proporcionó una actualización sobre lo ocurrido unas horas más tarde, mostrando el historial de transacciones de Etherscan donde se podía observar que los hackers habían extraído 204 ETH, hasta ese momento, lo que sumaba un valor aproximado de $ 259,800.

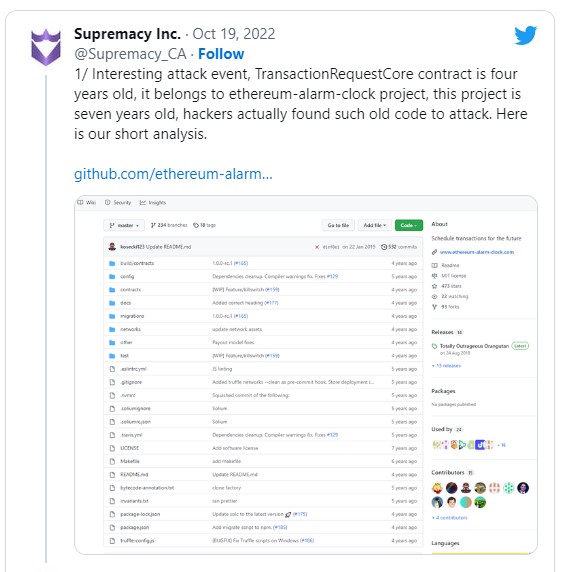

«Evento de ataque interesante, el contrato TransactionRequestCore tiene cuatro años, pertenece al proyecto ethereum-alarm-clock, este proyecto tiene siete años, los piratas informáticos en realidad encontraron un código tan antiguo para atacar«, señalaron desde la firma.

Hasta el momento, ha habido una falta de actualizaciones sobre este tema para poder determinar si el ataque sigue en curso, si han logrado reparar el error o si el ataque ha finalizado.

Aunque octubre suele ser un mes que asociamos con movimientos alcistas, este mes ha estado plagado de hackeos. Según informaba Chainalysis el pasado 13 de octubre, en lo que levábamos de mes ya se habían robado $718 millones en hackeos, lo que lo convierte en el mes con mayor cantidad de hackeos de 2022.